چند سال پیش من یک پست وبلاگ با عنوان "Basic syslog-ng Installation" نوشتم. در حالی که من اغلب از آن در آزمایشگاههایم یا در سایتهای مشتریان استفاده می کردم ، فقط حمل و نقل اولیه UDP را نشان می دهد که هم غیرقابل اعتماد و هم ناامن است. بنابراین ، اجازه دهید نگاهی به نصب جدید syslog-ng با پشتیبانی TLS به دلایل امنیتی داشته باشیم. با این حال ، TCP و UDP به عنوان حمل و نقل برای پشتیبانی از سیستم های قدیمی نیز تحت پوشش قرار می گیرند. به بنابراین ، سرور نیاز به یک گواهی معتبر X.509 دارد که معمولاً به عنوان گواهی TLS یا موارد مشابه شناخته می شود. البته ، سرور به گواهی به علاوه کلید خصوصی مربوطه نیاز دارد. ؛) اگر یک شرکت تجاری هستید ، می توانید مانند همیشه در PKI خود یک گواهی تولید یا امضا کنید. اگر PKI خود را ندارید اما همچنان می خواهید از یک گواهی معتبر استفاده کنید ، می توانید از Let's Encrypt ، به عنوان مثال ، با اسکریپت acme.sh استفاده کنید. (خارج از محدودیت برای این پست وبلاگ). 19659006] نامهای جایگزین موضوع (SAN) نیز باید شامل FQDN و علاوه بر این آدرس های IP سرور (در صورتی که مشتریان syslog شما از آدرس IP سرور به جای FQDN استفاده می کنند ، باشد)

TL؛ DR: برای تولید گواهینامه خود از دستور OpenSSL زیر استفاده کنید . FQDN و آدرس های IP را با توجه به نیاز خود جایگزین کنید:

openssl req -x509 -newkey rsa: 2048 -sha256 -days 1096 -nodes -keyout syslog.key -out syslog.crt -subj "/CN=syslog.weberlab .de/C = DE/O = Webernetz.net "-addext" subjectAltName = DNS: syslog.weberlab.de ، IP: 194.247.5.27 ، IP: 2001: 470: 1f0b: 16b0: 20c: 29ff: fea8: 26f7 "

شما دو فایل خواهید داشت: syslog.crt و syslog.key . به صورت اختیاری ، می توانید تأیید کنید که فایل .crt با —–BEGIN CERTIFICATE —– شروع می شود ، در حالی که فایل .key با —–BEGIN PRIVATE KEY —– شروع می شود.

Installation

من از نسخه Ubuntu 20.04.2 LTS برای این راهنما همه چیز با:

sudo apt update شروع می شود sudo apt install syslog-ng

در اوبونتو تازه من ، 33 بسته جدید نصب شد. پس از نصب ، دایمون syslog-ng در حال اجرا است ، هر چند به هیچ واسطی گوش نمی دهد:

weberjoh@vm32-test2: ~ $ sudo systemctl status syslog-ng.service

● syslog -ng.service - System Logger Daemon

بارگیری شده: بارگیری شده (/lib/systemd/system/syslog-ng.service ؛ فعال است ؛ پیش تنظیم فروشنده: فعال)

فعال: فعال (در حال اجرا) از چهارشنبه 2021-06-16 10:55:32 UTC ؛ 2 دقیقه 59 دقیقه قبل

اسناد: man: syslog-ng (8)

PID اصلی: 19666 (syslog-ng)

وظایف: 3 (محدودیت: 38436)

حافظه: 11.9M

CGroup: /system.slice/syslog-ng.service

6619666/usr/sbin/syslog -ng -F

16 ژوئن 10:55:32 vm32-test2 systemd [1]: راه اندازی سیستم Logger Daemon ...

16 ژوئن 10:55:32 vm32-test2 syslog-ng [19666]: DIGEST-MD5 مکانیک رایج رایگان

16 ژوئن 10:55:32 vm32-test2 systemd [1]: راه اندازی سیستم ثبت نام Daemon.

استفاده

syslog -ng -V برای مشاهده نسخه نصب شده. در مورد من ، 3.25.1 است.

پیکربندی

در مورد دو فایل گواهی: تغییر مالکیت به root: root ، ایجاد پوشه برای آنها در پوشه syslog-ng و انتقال آنها به آن مکان: [19659009] sudo chown root: root syslog.*

sudo mkdir /etc/syslog-ng/cert.d

sudo mv syslog* فایل پیکربندی واحد در زیر پوشه "conf.d":

sudo nano /etc/syslog-ng/conf.d/generic.conf

با استفاده از محتوای زیر ، سرویس IPv6 و IPv4 را گوش می دهد در UDP (514) ، TCP (514) و TLS (6514) ، ضمن ایجاد یک پوشه جدید برای هر منبع ورود ، سال و ماه ، نوشتن در یک هر روز یک فایل جدید . توجه داشته باشید که من از راننده "syslog" برای دریافت پیام های IETF/RFC5424 استفاده می کنم تا درایور "شبکه" قدیمی فقط برای BSD/RFC3164:

################## #################################

گزینه ها {

create_dirs (بله) ؛

مالک (ریشه) ؛

گروه (ریشه) ؛

پرم (0644) ؛

dir_owner (ریشه) ؛

dir_group (ریشه) ؛

dir_perm (0755)؛

}؛

##################################################

منبع s_network {

syslog (

پروتکل IP (6)

حمل و نقل ("udp")

بندر (514)

)؛

syslog (

پروتکل IP (6)

حمل و نقل ("tcp")

بندر (514)

)؛

syslog (

پروتکل IP (6)

بندر (6514)

حمل و نقل ("tls")

tls (

cert-file ("/etc/syslog-ng/cert.d/syslog.crt")

key-file ("/etc/syslog-ng/cert.d/syslog.key")

تأیید همکار (اختیاری-غیرقابل اعتماد)

)

)؛

}؛

##################################################

مقصد d_host خاص {

فایل ("/var/log/syslog-ng/$ HOST/$ YEAR/$ MONTH/$ HOST- $ YEAR- $ MONTH- $ DAY.log") ؛

}؛

##################################################

ورود {

منبع (s_network) ؛

مقصد (d_host خاص) ؛

} ؛

راه اندازی مجدد سرور:

sudo systemctl راه اندازی مجدد syslog-ng.service

تأیید اینکه سرویس در آن سه پورت گوش می دهد :

weberjoh@vm32-test2: $ sudo ss -tulpen | grep syslog

udp UNCONN 0 0 *: 514 *: *کاربران: (("syslog-ng"، pid = 249051، fd = 12)) ino: 825039 sk: 6 v6 فقط: 0 <->

tcp LISTEN 0 255 *: 6514 *: *کاربران: (("syslog-ng"، pid = 249051، fd = 25)) ino: 825041 sk: 7 v6 فقط: 0 <->

tcp LISTEN 0 255 *: 514 *: *کاربران: (("syslog-ng"، pid = 249051، fd = 24)) ino: 825040 sk: 8 v6 فقط: 0 <->

اساساً ، این آن. ؛) اکنون می توانید مشتریان خود را به این سرور syslog-ng نشان دهید. هنگامی که اولین پیام های syslog دریافت می شوند ،/var/log/syslog-ng و زیر پوشه های مربوطه ایجاد می شوند. به عنوان مثال ، مشتری syslog من با آدرس IP 2001: 470: 7250 :: 1 ارسال سیاهههای مربوط در ژوئن 2021 وارد موارد زیر می شود:

/var/log/syslog-ng/2001: 470: 7250 :: 1/2021/06 .

لطفاً توجه داشته باشید که سیاهههای مربوط از طریق اتصالات IP قدیمی به روش زیر ذخیره می شوند:

:: ffff:

weberjoh@vm32-test2:/var/log/syslog-ng $ ls -ahl در کل 20 هزار drwxr-xr-x 5 ریشه ریشه 4.0K 23 ژوئن 09:08. drwxr-xr-x 10 root syslog 4.0K 23 ژوئن 07:37 .. drwxr-xr-x 3 ریشه ریشه 4.0K 20 مه 08:06 :: ffff: 192.168.3.53 drwxr-xr-x 3 ریشه ریشه 4.0K 20 مه 08:05 :: ffff: 192.168.3.87 drwxr-xr-x 3 ریشه ریشه 4.0K 20 مه 08:05 :: ffff: 194.247.5.1 drwxr-xr-x 3 ریشه ریشه 4.0K 20 مه 08:05 :: ffff: 194.247.5.15 drwxr-xr-x 3 ریشه ریشه 4.0K 20 مه 08:05 :: ffff: 194.247.5.16 drwxr-xr-x 3 ریشه ریشه 4.0K 22 مه 02:05 :: ffff: 194.247.5.17 drwxr-xr-x 3 ریشه ریشه 4.0K 20 مه 12:36 :: ffff: 194.247.5.26

بندر TCP؟!؟

یک س thatالی که مدتی طول کشید: کدام پورت است برای syslog-over-TCP استفاده می شود؟ به طور معمول ، همان پورت UDP باید مناسب باشد ، یعنی: 514. اما پورت TCP 514 * * برای «syslog» نیست بلکه برای «shell» ثبت شده است ، ref: IANA. این برخلاف سایر پروتکل های رایج مانند DNS است ، جایی که پورت 53 برای UDP و TCP ثبت شده است. اوهوم RFC 1395 پورت TCP 601 را برای اتصالات syslog قابل اطمینان فهرست می کند که در IANA نیز ذکر شده است. با این حال ، RFC 6587 این را می گوید:

سلام مدیران شبکه: از کدام پورت برای Syslog در TCP استفاده می کنید؟ (هیچ پورت شناخته شده ای برای آن وجود ندارد …)

-یوهانس وبر 🎸 (webernetz) 7 ژوئن 2021

تأیید/عیب یابی

شما چندین روش برای عیب یابی سرور و به ویژه پیکربندی TLS آن دارید. به عنوان مثال ، می توانید از tcpdump برای بررسی اینکه آیا اتصالات به پورت 514 یا 6514 اصلاً وارد می شود یا نه (جایگزین "ens160" با نام NIC خود شوید):

sudo tcpdump -i ens160 پورت 6514 یا پورت 514

اتصال مثال در TCP 514:

weberjoh@vm32 -test2: su $ sudo tcpdump -i ens160 پورت 6514 یا پورت 514 tcpdump: خروجی مفصل سرکوب شده ، برای رمزگشایی کامل پروتکل از -v یا -vv استفاده کنید گوش دادن در ens160 ، نوع پیوند EN10MB (اترنت) ، اندازه ضبط 262144 بایت 07: 40: 14.079021 IP6 2001: 470: 7250 :: 1.43697> vm32-test2.shell: Flags [P.] ، Seq 2469074641: 2469075198 ، ack 2549261998 ، برد 113 ، طول 557 07: 40: 14.079077 IP6 vm32-test2.shell> 2001: 470: 7250 :: 1.43697: Flags [.] ، 557 ack ، برد 501 ، طول 0 07: 40: 16.082117 IP6 2001: 470: 7250 :: 1.43697> vm32-test2. پوسته: پرچم ها [P.] ، سک 557: 1099 ، 1 آک ، برد 113 ، طول 542 07: 40: 16.082154 IP6 vm32-test2.shell> 2001: 470: 7250 :: 1.43697: Flags [.] ، 1099 ack ، برد 501 ، طول 0 07: 40: 19.889419 IP6 2001: 470: 7250 :: 1.43697> vm32-test2. پوسته: پرچم ها [P.] ، Seq 1099: 1657 ، 1 آک ، برد 113 ، طول 558 07: 40: 19.889466 IP6 vm32-test2.shell> 2001: 470: 7250 :: 1.43697: Flags [.] ، ack 1657 ، برد 501 ، طول 0 07: 40: 22.079816 IP6 2001: 470: 7250 :: 1.43697> vm32-test2. پوسته: پرچم ها [P.] ، 1657: 2190 ، Ack 1 ، برد 113 ، طول 533 07: 40: 22.079857 IP6 vm32-test2.shell> 2001: 470: 7250 :: 1.43697: Flags [.] ، Ack 2190 ، برد 501 ، طول 0 07: 40: 22.904173 IP6 2001: 470: 7250 :: 1.43697> vm32-test2. پوسته: پرچم ها [P.] ، Sequ 2190: 2794 ، Ack 1 ، برد 113 ، طول 604 07: 40: 22.904234 IP6 vm32-test2.shell> 2001: 470: 7250 :: 1.43697: Flags [.] ، ack 2794 ، برد 501 ، طول 0 07: 40: 24.907202 IP6 2001: 470: 7250 :: 1.43697> vm32-test2. پوسته: پرچم ها [P.] ، Seq 2794: 3361 ، 1 آک ، برد 113 ، طول 567 07: 40: 24.907286 IP6 vm32-test2.shell> 2001: 470: 7250 :: 1.43697: Flags [.] ، ack 3361 ، برد 501 ، طول 0

مثال اتصال در TLS از طریق TCP 6514:

weberjoh@ vm32 -test2: su $ sudo tcpdump -i ens160 پورت 6514 tcpdump: خروجی مفصل سرکوب شده ، برای رمزگشایی کامل پروتکل از -v یا -vv استفاده کنید گوش دادن در ens160 ، نوع پیوند EN10MB (اترنت) ، اندازه ضبط 262144 بایت 07: 57: 10.756095 IP6 ib2.weberdns.de.37703> vm32-test2.syslog-tls: Flags [S] ، Seq 3652917499 ، برد 28800 ، گزینه ها [mss 1440,sackOK,TS val 721716289 ecr 0,nop,wscale 8] ، طول 0 07: 57: 10.756171 IP6 vm32-test2.syslog-tls> ib2.weberdns.de.37703: پرچم ها [S.] ، Seq 1815308753 ، ack 3652917500 ، برد 64260 ، گزینه ها [mss 1440,sackOK,TS val 527693389 ecr 721716289,nop,wscale 7] ، طول 0 07: 57: 10.756420 IP6 ib2.weberdns.de.37703> vm32-test2.syslog-tls: Flags [.] ، ack 1، win 113، options [nop,nop,TS val 721716289 ecr 527693389]، length 0 07: 57: 10.756801 IP6 ib2.weberdns.de.37703> vm32-test2.syslog-tls: Flags [P.] ، Seq 1: 160 ، ack 1، win 113 ، options [nop,nop,TS val 721716289 ecr 527693389] ، طول 159 07: 57: 10.756825 IP6 vm32-test2.syslog-tls> ib2.weberdns.de.37703: پرچم ها [.] ، 160 آک ، برد 501 ، گزینه ها [nop,nop,TS val 527693389 ecr 721716289] ، طول 0 07: 57: 10.762989 IP6 vm32-test2.syslog-tls> ib2.weberdns.de.37703: پرچم ها [P.] ، Seq 1: 1359 ، 160 Ack ، برد 501 ، گزینه ها [nop,nop,TS val 527693395 ecr 721716289] ، طول 1358 07: 57: 10.763184 IP6 ib2.weberdns.de.37703> vm32-test2.syslog-tls: Flags [.] ، 1359 ack ، برنده 124 ، گزینه ها [nop,nop,TS val 721716290 ecr 527693395] ، طول 0 07: 57: 10.764690 IP6 ib2.weberdns.de.37703> vm32-test2.syslog-tls: پرچم ها [P.] ، Seq 160: 286 ، Ack 1359 ، برد 124 ، گزینه ها [nop,nop,TS val 721716290 ecr 527693395] ، طول 126 07: 57: 10.764713 IP6 vm32-test2.syslog-tls> ib2.weberdns.de.37703: پرچم ها [.] ، 286 آک ، برد 501 ، گزینه ها [nop,nop,TS val 527693397 ecr 721716290] ، طول 0 07: 57: 10.765486 IP6 vm32-test2.syslog-tls> ib2.weberdns.de.37703: پرچم ها [P.] ، Seq 1359: 1585 ، Ack 286 ، برد 501 ، گزینه ها [nop,nop,TS val 527693398 ecr 721716290] ، طول 226 07: 57: 10.765764 IP6 ib2.weberdns.de.37703> vm32-test2.syslog-tls: Flags [P.] ، Seq 286: 408 ، Ack 1585 ، برد 135 ، گزینه ها [nop,nop,TS val 721716290 ecr 527693398] ، طول 122 07: 57: 10.765791 IP6 vm32-test2.syslog-tls> ib2.weberdns.de.37703: پرچم ها [.] ، ack 408 ، برد 501 ، گزینه ها [nop,nop,TS val 527693398 ecr 721716290] ، طول 0 07: 57: 10.765871 IP6 ib2.weberdns.de.37703> vm32-test2.syslog-tls: Flags [P.] ، Seq 408: 620 ، Ack 1585 ، برد 135 ، گزینه ها [nop,nop,TS val 721716290 ecr 527693398] ، طول 212 07: 57: 10.765891 IP6 vm32-test2.syslog-tls> ib2.weberdns.de.37703: پرچم ها [.] ، 620 ack ، برد 500 ، گزینه ها [nop,nop,TS val 527693398 ecr 721716290] ، طول 0 07: 57: 13.768417 IP6 ib2.weberdns.de.37703> vm32-test2.syslog-tls: Flags [P.] ، Seq 620: 750 ، Ack 1585 ، برد 135 ، گزینه ها [nop,nop,TS val 721716591 ecr 527693398] ، طول 130 07: 57: 13.768475 IP6 vm32-test2.syslog-tls> ib2.weberdns.de.37703: پرچم ها [.] ، ack 750 ، برد 501 ، گزینه ها [nop,nop,TS val 527696401 ecr 721716591] ، طول 0 07: 57: 13.768527 IP6 ib2.weberdns.de.37703> vm32-test2.syslog-tls: Flags [FP.] ، SEQ 750: 874 ، 1585 Ack ، برد 135 ، گزینه ها [nop,nop,TS val 721716591 ecr 527693398] ، طول 124 07: 57: 13.768954 IP6 vm32-test2.syslog-tls> ib2.weberdns.de.37703: پرچم ها [F.] ، Seq 1585 ، 875 Ack ، برد 501 ، گزینه ها [nop,nop,TS val 527696401 ecr 721716591] ، طول 0 07: 57: 13.769085 IP6 ib2.weberdns.de.37703> vm32-test2.syslog-tls: پرچم ها [.] ، 1586 آک ، برد 135 ، گزینه ها [nop,nop,TS val 721716591 ecr 527696401] ، طول 0

تا پورت های باز را بررسی کنید ، از Nmap از یک دستگاه دیگر استفاده کنید:

sudo nmap -Pn -sS -sU -p 514،6514

نمونه هایی برای IPv6 و IP قدیمی :

weberjoh@nb17 -lx2: su $ sudo nmap -6 -Pn -sS -sU -p 514،6514 test2.weberlab.de شروع Nmap 7.60 (https://nmap.org) در 2021-06-23 07:48 UTC گزارش اسکن Nmap برای test2.weberlab.de (2001: 470: 1f0b: 16b0: 20c: 29ff: fea8: 26f7) میزبان بالا است (تاخیر 0.00055 ثانیه). آدرس های دیگر برای test2.weberlab.de (اسکن نشده): 194.247.5.27 خدمات دولتی بندری پوسته باز 514/tcp 6514/tcp syslog-tls باز کنید 514/udp باز | syslog فیلتر شده 6514/udp بسته syslog-tls آدرس مک: 00: 0C: 29: A8: 26: F7 (VMware) نقشه برداری انجام شد: 1 آدرس IP (1 میزبان بالا) در 2.19 ثانیه اسکن شد weberjoh@nb17-lx2: ~ $ weberjoh@nb17-lx2: ~ $ weberjoh@nb17 -lx2: su $ sudo nmap -Pn -sS -sU -p 514،6514 test2.weberlab.de شروع Nmap 7.60 (https://nmap.org) در 2021-06-23 07:48 UTC گزارش اسکن Nmap برای test2.weberlab.de (194.247.5.27) میزبان بالا است (تاخیر 0.00051s). آدرس های دیگر برای test2.weberlab.de (اسکن نشده): 2001: 470: 1f0b: 16b0: 20c: 29ff: fea8: 26f7 خدمات دولتی بندری پوسته باز 514/tcp 6514/tcp syslog-tls باز کنید 514/udp باز | syslog فیلتر شده 6514/udp بسته syslog-tls آدرس مک: 00: 0C: 29: A8: 26: F7 (VMware) نقشه برداری انجام شد: 1 آدرس IP (1 میزبان بالا) در 1.85 ثانیه اسکن شد

درست است که UDP 514 "باز | فیلتر شده" و UDP 6514 بسته باشد.

تا گواهی X.509 شما می توانید از "openssl s_client" استفاده کنید:

openssl s_client -connect: 6514 -showcerts

در مورد من: (همانطور که می بینید از TLSv1.3 استفاده می کند.)

weberjoh@nb17 -lx2 : ~ $ openssl s_client -connect test2.weberlab.de:6514 -شوره ها

متصل (00000005)

عمق = 0 CN = syslog.weberlab.de ، C = DE ، O = Webernetz.net

تأیید خطا: num = 18: گواهی خود امضا شده

بازگشت را تأیید کنید: 1

عمق = 0 CN = syslog.weberlab.de ، C = DE ، O = Webernetz.net

بازگشت را تأیید کنید: 1

---

زنجیره گواهی

0 ثانیه: CN = syslog.weberlab.de ، C = DE ، O = Webernetz.net

i: CN = syslog.weberlab.de ، C = DE ، O = Webernetz.net

----- شروع گواهینامه -----

MIIDnjCCAoagAwIBAgIUO/WKKIVLZg/QTR2tFnV8z2pHgk0wDQYJKoZIhvcNAQEL

BQAwQjEbMBkGA1UEAwwSc3lzbG9nLndlYmVybGFiLmRlMQswCQYDVQQGEwJERTEW

MBQGA1UECgwNV2ViZXJuZXR6Lm5ldDAeFw0yMTA2MTYxMDU2NTVaFw0yNDA2MTYx

MDU2NTVaMEIxGzAZBgNVBAMMEnN5c2xvZy53ZWJlcmxhYi5kZTELMAkGA1UEBhMC

REUxFjAUBgNVBAoMDVdlYmVybmV0ei5uZXQwggEiMA0GCSqGSIb3DQEBAQUAA4IB

DwAwggEKAoIBAQDlS5BVOWOFRamFS8sAE7xIX0QBeFTJpckDJfjPCD5YBpbEZFV1

hvx5TTurroZhWuFTOJ2zDcVOAVr14Dd1WmB7nQZdy3w2Em/J5ZUfsUUnuHiOCtOE

TmEhiRivvZ8KspZnyi7Xl0X67y2YB1cConz+SwO3H3vdRg77jYut4y+01X0DyQ5B

evdjTQjm6s/SWa7kAG438uMSeskW+FfRMDuNOlfeXM6UgJ5gjykc+Ps0ENd77kJD

Ois5/HQP9DkHosqJDF90gTSEz+0JV0rEiLGP5X5dBrSfrrPW3pDnVMRKZXvAV4Ju

x5Aky6ULtctTFmcFwsVP8HWL4BZ8CpJMGNKrAgMBAAGjgYswgYgwHQYDVR0OBBYE

FBBVs9EKxGgbqlV+5xyiEuw3ZsudMB8GA1UdIwQYMBaAFBBVs9EKxGgbqlV+5xyi

Euw3ZsudMA8GA1UdEwEB/wQFMAMBAf8wNQYDVR0RBC4wLIISc3lzbG9nLndlYmVy

bGFiLmRlhwTC9wUbhxAgAQRwHwsWsAIMKf/+qCb3MA0GCSqGSIb3DQEBCwUAA4IB

AQB0poPFrYlu5uH9KdapqDQIJ/QPjpblneZBZ3tvguOvBKz/+5rPE/dNYiQ6L8b2

wxP8ks3YyjVIr8mhrRPwsZxg0rLe2DDeVqrp6JsxklPGTR0YL6q8x2JGFtLBzECy

R6VLR5EHWywTBnOzsIj3+9JiMO5y8LfjXhvLt4ljvevwNi50Ce+Oc8c30qdkAb8S

ALhRSaBhdmSZBpxp59yeD8RFgAH/pB9knuaLbt1MFc7AJ8Mwh0NJBlBllSBq49ft

Gw9YPU5WskcRQCfic0spgC8etpXdQ9doUvOpmAa3IJjQxn8PbCIV3Owx79TL/2gn

lTjvgGTf4XyktwwR8JkgCpj8

----- گواهی پایان -----

---

گواهی سرور

موضوع = CN = syslog.weberlab.de ، C = DE ، O = Webernetz.net

صادر کننده = CN = syslog.weberlab.de ، C = DE ، O = Webernetz.net

---

هیچ گواهی سرویس گیرنده نام CA ارسال نشد

خلاصه امضای همتایان: SHA256

نوع امضای همتا: RSA-PSS

کلید دمای سرور: X25519 ، 253 بیت

---

دست دادن SSL 1486 بایت خوانده و 399 بایت نوشته است

خطای تأیید: گواهی خود امضا شده

---

جدید ، TLSv1.3 ، رمز TLS_AES_256_GCM_SHA384 است

کلید عمومی سرور 2048 بیت است

مذاکره امن پشتیبانی نمی شود

فشرده سازی: هیچ

گسترش: هیچ

هیچ ALPN مذاکره نکرده است

اطلاعات اولیه ارسال نشد

تأیید کد بازگشت: 18 (گواهی خود امضا شده)

---

---

بلیط جلسه بعد از دست دادن اعلام شد:

جلسه SSL:

پروتکل: TLSv1.3

رمزنگاری: TLS_AES_256_GCM_SHA384

شناسه جلسه: C86198747196918F79D8672891201203F2C9C477EC6862A2DB3BAF9EB3E6D1C1

Session-ID-ctx:

PSK از سرگیری: E6F64A2948EF5D1071A2101A47ABAEAFB4CA7668B4D86441A2F992DF9C26EB3F50149A64DFD8B03321C42EB5D762C506

هویت PSK: ندارد

اشاره هویت PSK: ندارد

نام کاربری SRP: ندارد

نکته طول عمر بلیط جلسه TLS: 7200 (ثانیه)

بلیط جلسه TLS:

0000 - 11 a1 ff 4f e4 8c 05 98-4f 35 7e a4 33 f9 f1 58 ... O .... O5 ~ .3..X

0010 - fb 6f 18 1a 5e 99 cd fa -bb 9a e6 63 f2 86 d6 62 .o ..^...... c ... b

0020 - 04 8a 03 7a 4f 14 58 ee -2c e7 62 94 07 a8 46 7a ... zO.X.،. b ... Fz

0030 - 5a f4 fd ec 33 55 95 b1 -f7 54 d6 3b e6 3e d3 bc Z ... 3U ... T.؛.> ..

0040 - a0 8c c5 4b da c7 81 4f -1f ce c4 dd 32 3f 3c f5 ... K ... O .... 2؟ <.

0050 - 35 ef 00 aa 00 af a9 f8-60 c8 a0 a7 a4 61 df 37 5 ....... `.... a.7

0060 - 85 d8 0e 6b dd 78 8d 82 -dc e8 63 23 ee 61 9d 49 ... k.x .... c#.a.I

0070 - a1 a6 a5 05 8c 5b 14 63 -a7 88 09 80 f8 3c 66 50 ..... [. c ..... <fP

0080 - 6f 4c 16 b4 44 c6 12 cb -93 d5 38 1c 7c 0c 28 7d oL..D ..... 8. |. (}

0090 - 18 6c 01 c4 66 8e 7d e5 -f3 74 8e bb fe f5 77 35 .l..f.} .. t .... w5

00a0 - 4b 8f 0d 84 b9 2a 45 86-31 eb 9a a5 a6 ff 4b 4f K ....*E.1 ..... KO

00b0 - fa 20 68 55 1a 68 56 15 -ef 30 e1 ed 05 90 0f 34. hU.hV..0 ..... 4

00c0 - ec 6c ad 9c 48 39 e7 13-9d 5c c5 ea eb e6 ab b2 .l..H9 ... ......

زمان شروع: 1624434726

مهلت زمانی: 7200 (ثانیه)

تأیید کد بازگشت: 18 (گواهی خود امضا شده)

راز اصلی توسعه یافته: خیر

حداکثر اطلاعات اولیه: 0

---

R BLOCK را بخوانید

^C

و برای شمارش رمزهای ارائه شده TLS ، دوباره از Nmap استفاده کنید. با این حال ، لطفاً توجه داشته باشید که Nmap در حال حاضر TLSv1.3 را پشتیبانی نمی کند (Nmap 7.91):

nmap -اسکریپت ssl -enum -ciphers -Pn -p 6514

مثال من:

weberjoh @nb17-lx2: ~ $ nmap-اسکریپت ssl-enum-ciphers -Pn -p 6514 test2.weberlab.de کشف میزبان غیرفعال شده است (-Pn). همه آدرسها علامت گذاری "بالا" و زمان اسکن کندتر خواهد بود. شروع Nmap 7.91 (https://nmap.org) در 2021-06-23 08:31 UTC گزارش اسکن Nmap برای test2.weberlab.de (194.247.5.27) میزبان افزایش یافته است (تاخیر 0.00049 ثانیه). آدرس های دیگر برای test2.weberlab.de (اسکن نشده): 2001: 470: 1f0b: 16b0: 20c: 29ff: fea8: 26f7 خدمات دولتی بندری 6514/tcp syslog-tls باز کنید | ssl-enum-ciphers: | TLSv1.2: | رمزها: | TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384 (ecdh_x25519) - A | TLS_DHE_RSA_WITH_AES_256_GCM_SHA384 (dh 2048) - A | TLS_ECDHE_RSA_WITH_CHACHA20_POLY1305_SHA256 (ecdh_x25519) - A | TLS_DHE_RSA_WITH_CHACHA20_POLY1305_SHA256 (dh 2048) - A | TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256 (ecdh_x25519) - A | TLS_DHE_RSA_WITH_AES_128_GCM_SHA256 (dh 2048) - A | TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384 (ecdh_x25519) - A | TLS_DHE_RSA_WITH_AES_256_CBC_SHA256 (dh 2048) - A | TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256 (ecdh_x25519) - A | TLS_DHE_RSA_WITH_AES_128_CBC_SHA256 (dh 2048) - A | TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA (ecdh_x25519) - A | TLS_DHE_RSA_WITH_AES_256_CBC_SHA (dh 2048) - A | TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA (ecdh_x25519) - A | TLS_DHE_RSA_WITH_AES_128_CBC_SHA (dh 2048) - A | TLS_RSA_WITH_AES_256_GCM_SHA384 (rsa 2048) - A | TLS_RSA_WITH_AES_128_GCM_SHA256 (rsa 2048) - A | TLS_RSA_WITH_AES_256_CBC_SHA256 (rsa 2048) - A | TLS_RSA_WITH_AES_128_CBC_SHA256 (rsa 2048) - A | TLS_RSA_WITH_AES_256_CBC_SHA (rsa 2048) - A | TLS_RSA_WITH_AES_128_CBC_SHA (rsa 2048) - A | کمپرسور: | خالی | ترجیح رمز: سرور | _ حداقل قدرت: الف نقشه برداری انجام شد: 1 آدرس IP (1 میزبان بالا) در 0.82 ثانیه اسکن شد

کمی ضبط

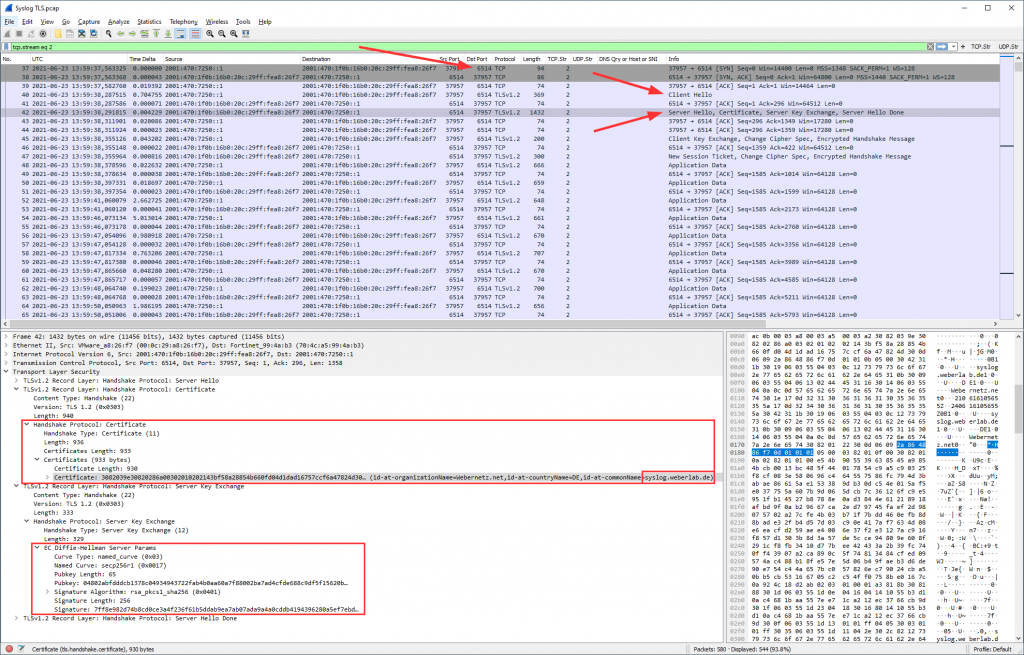

و به هر حال: این چیزی است که در Wireshark به نظر می رسد. دست دادن استاندارد TLS ، یعنی: سلام مشتری ، سلام سرور ، گواهی نامه ، تبادل کلید سرور ، مبادله کلید مشتری و غیره ، در نهایت داده های برنامه (ناخواسته از زمان رمزگذاری) به دنبال آن:

می توانید پیدا کنید این بسته های گرفته شده در جدیدترین PCAP نهایی من.

با آرزوی موفقیت! خدا شما را برکت دهد.