ما با یک وضعیت آزاردهنده روبرو شدیم: محدودیت گروه های کاربری وابسته به سخت افزار در فایروال نسل بعدی Palo Alto . یعنی: ما نمی توانیم از گروه های Active Directory بیشتری در فایروال های خود استفاده کنیم. نکته عجیب در این مورد: ما به تعداد زیادی گروه همگام سازی شده در Palo خود نیاز نداریم ، اما باید این کار را به این صورت انجام دهیم زیرا از گروه های تو در تو برای کاربران خود استفاده می کنیم. یعنی: پالو آلتو از گروه های تو در تو خارج از جعبه پشتیبانی نمی کند ، اما به همه گروه های واسطه برای بازیابی کاربران نیاز دارد که منجر به تعداد زیادی گروه غیر ضروری می شود.

من از شما می خواهم که به من بدهید اطلاعاتی در مورد نحوه استفاده از گروه های کاربری در Palo. چگونه از فیلترهای گروهی استفاده می کنید؟ چه تعداد گروه AD دارید؟ آیا از گروه های تو در تو استفاده می کنید (که بهترین روش است)؟

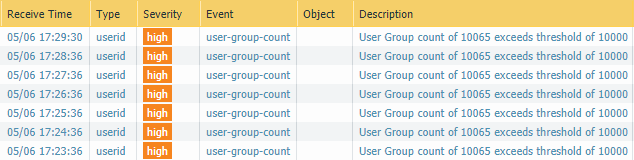

این مشکل اصلی ما در PA-5220 است: "تعداد گروه های کاربر xyz از آستانه 10000 فراتر می رود":

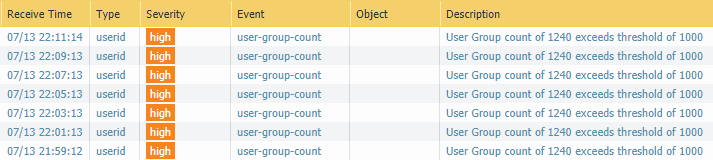

همان در PA-820 ، جایی که محدودیت 1000 است:

نحوه استفاده ما از گروه های AD

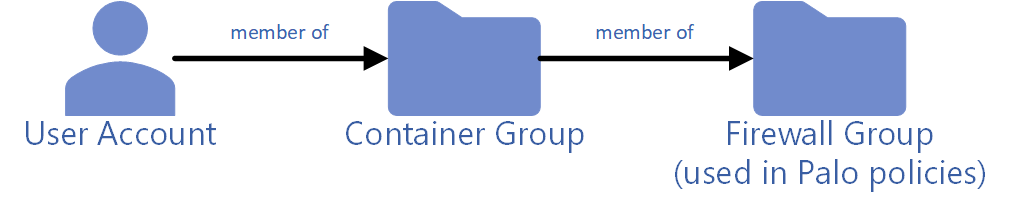

TL؛ DR: کاربران ما عضو گروه های کانتینر هستند که در گروه های مجوز مختلف ، به عنوان مثال ، گروه های "دیوار آتش" ، عضو هستند. ما در خط مشی های Palo Alto از * فقط * چنین گروه های فایروال استفاده می کنیم ، در حالی که کاربران فقط در گروه های کانتینر هستند.

یک مقاله خوب که این مجوزهای گروه های تو در تو را توصیف می کند در اینجا آمده است: استراتژی و اجرای گروه های تودرتو Active Directory.

مشکل Palo

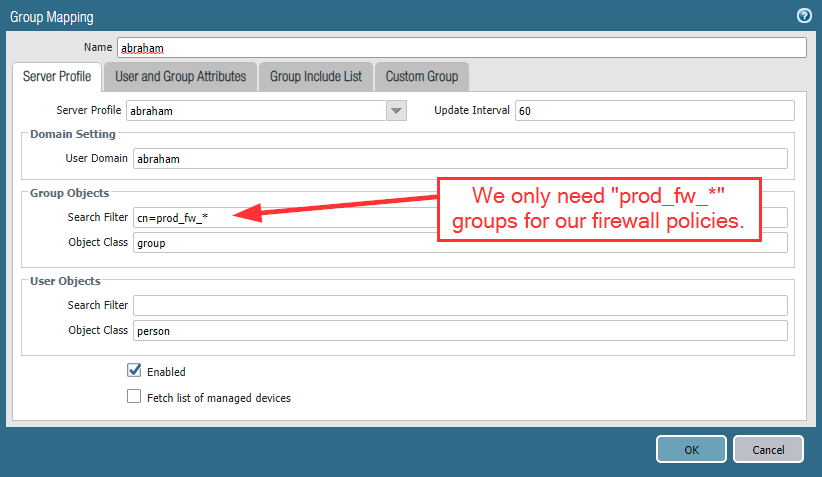

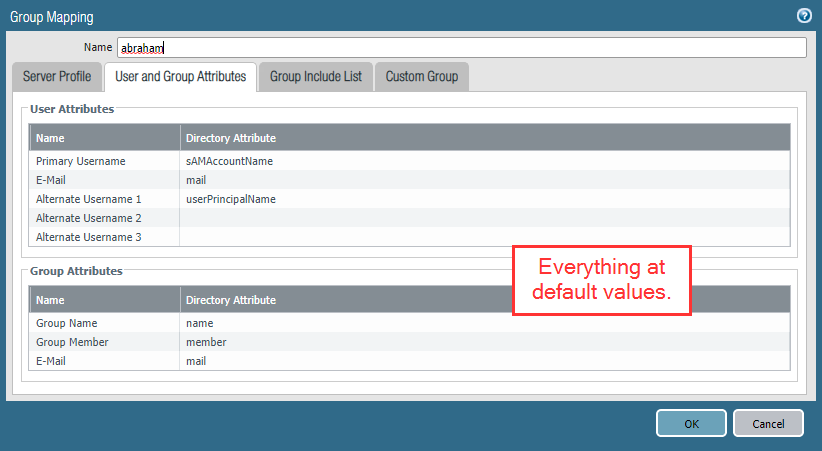

در Palo ، گروه های کاربر از Active Directory (نمایه LDAP) در Device -> User Identification -> Group Mapping Settings همگام سازی می شوند. "فیلتر جستجو" گروه ها را محدود می کند. در مورد ما ، ما فقط * به گروه های فایروال خود نیاز داریم. ویژگی "عضو گروه" به طور پیش فرض روی "عضو" تنظیم شده است:

با استفاده از این تنظیم ، ما به هیچ عنوان کاربران درون گروه های خود را بازیابی نمی کنیم. 🙁 برای بازیابی کاربران ، ما باید مسیر کامل گروه های کاربری خود را به گروه های فایروال خود اضافه کنیم . (PAN: Nested User Groups in User-ID) در مورد ما ، این است: [19659011] با انجام این کار ، در حال حاضر همه کاربران در گروه های فایروال خود لیست شده اند. تا اینجا خوب است. اما:

با استفاده از حدود 2000 گروه دیوار آتش در PA-5220 (توزیع شده در چندین VSYSes) ، اکنون نیاز داریم حدود 10000 گروه برای همگام سازی با Palo تا کاربران ما به گروه های مناسب تعلق داشته باشند. این ما را به محدوده سخت افزاری می رساند.: (

سوال اصلی این است: چرا Palo Alto ، بخوانید: پیاده سازی LDAP ، قادر به خزیدن کاربران در گروه های تو در تو بدون نیاز به بازیابی همه گروه های واسطه ای نیستید ؟! . همراه با ضبط بسته ها و شیرجه های عمیق Wireshark برای درک نحوه عملکرد پرس و جوهای LDAP. ؛) در اینجا چند ایده وجود دارد at همه برای ما امکان پذیر نیست:

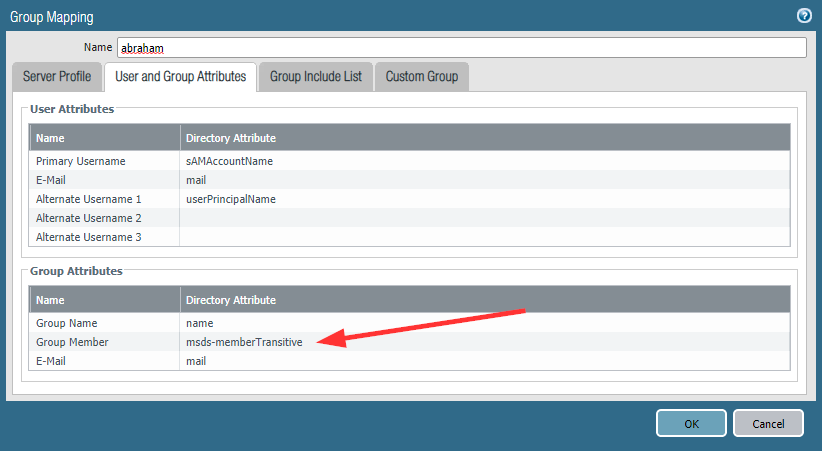

- استفاده از یک رشته جستجوی ویژه LDAP برای ویژگی اعضای گروه: " 1.2.840.113556.1.4.1941 " ، LDAP_MATCHING_RULE_IN_CHAIN. ما تنظیمات مختلفی مانند "عضو: 1.2.840.113556.1.4.1941:" یا "(عضو: 1.2.840.113556.1.4.1941: = {0})" را امتحان کردیم. اگرچه ما توانستیم متعهد شویم ، هیچ کاربری وارد نشد. از نظر تئوری یک ایده بسیار خوب: با استفاده از این ویژگی برای پرس و جو از یک گروه ، سرور LDAP همه کاربرانی را که در گروه های مجاور اقامت دارند ، باز می گرداند. خوب! در واقع ، این مسئله ما را حل کرد. اگر پالو آلتو آنجا اشکال نداشت . 🙁 در واقع ، برای هر بازخوانی گروه یازدهم ، Palo یک همگام سازی کامل انجام می دهد که با استفاده از این ویژگی ناموفق است. به دلایل پیچیده. مهندسی PAN این رفتار اشتباه را تأیید کرد ، با این حال ، "این را نمی توان برطرف کرد". هر 11 بار "msds -memberTransitive "برای درخواست جستجوی LDAP اما بدون تعیین شیء اصلی استفاده می شود. بنابراین AD نمی تواند به این جستجوی گسترده پاسخ دهد و با خطا پاسخ می دهد:" 00002120: SvcErr: DSID-03120451 ، مشکل 5012 (DIR_ERROR) ، داده ها 592062 ". در اینجا نحوه استفاده از آن آمده است:

- به صورت دستی با استفاده از" Group Include List ". مطمئناً ، برای مشکل خود در گوگل جستجو کنید ، این اولین مقاله ای است که نحوه استفاده از آن را نشان می دهد. شامل لیست می شود. به نظر من ، این مسخره است. ما از چند VSYSes با دامنه های AD بیشتر استفاده می کنیم ، هر از گاهی دارای گروه های جدید (یا منسوخ) هستیم. نیاز به تعیین گروه های مربوطه به صورت دستی یک گام بزرگ به عقب است. لطفا توجه داشته باشید: ما در اینجا از فایروال نسل بعدی استفاده می کنیم!

- بازسازی AD ما بدون استفاده از گروه های تو در تو به طرحی دیگر. خوب. آره از ایده شما متشکریم.

در پایان ، پشتیبانی PAN به ما گفت درخواست درخواست ویژگی کنیم. هم بدیهی است ، آنها آن را به عنوان یک اشکال نمی پذیرند ، گرچه مهندسی آن را تأیید کرد …

آیا ما تنها کسانی هستیم که با این مشکل روبرو هستیم؟

باز هم ، من بسیار علاقه مند هستم که چگونه از گروه ها در AD و داخل Palo خود استفاده می کنید. سیاست های. چگونه می توانید زیر آستانه گروه های کاربری باقی بمانید؟ -> لطفاً نظر خود را در زیر بنویسید!

ضمیمه: دستورات CLI استفاده شده

|

نمایش آمار نگاشت گروه کاربری نمایش لیست گروه کاربر | match prod_fw_example1 نمایش نام گروه کاربری "ابراهام prod_fw_example1" نمایش کاربر-شناسه user-user weberjoh اشکال زدایی شناسه کاربر بازنشانی گروه-نگاشت همه اشکال زدایی کاربر- id on debug debug user-id set ldap Basic debug user-id off tcpdump snaplen 0 filter "host 198.51.100.42 and port 389" scp export mgmt-pcap from mgmt .pcap به [email protected]:. |

عکس توسط جاناتان فورد در Unsplash.