این یک ویژگی واقعا خوب است: شما می توانید iperf3 را مستقیماً بر روی FortiGate اجرا کنید تا اتصالات شبکه خود را سریع تست کنید. در واقع یک مشتری iperf3 است. با استفاده از برخی سرورهای عمومی iperf می توانید پهنای باند اینترنت خود را آزمایش کنید. با استفاده از برخی از سرورهای داخلی می توانید شبکه های مسیریابی / سوئیچ شده ، VPN و غیره خود را آزمایش کنید. با این حال ، حداکثر توان عملیاتی این آزمون به CPU وابسته است. بنابراین لطفا هنگام تفسیر نتایج مراقب باشید. اینجا می رویم:

من از FortiGate FG-90D با FortiOS v6.0.10 استفاده می كنم. من نمی دانم این پیاده سازی iperf در همه نسخه های FortiOS در همه FortiGates وجود دارد یا خیر. در مال من ، این است. ؛) در اینجا اطلاعات بیشتری در مورد iperf3 آورده شده است.

برای اجرای آن باید حداقل رابط کاربری و سرور iperf را روی FortiGate تنظیم کنید. هنگام آزمایش پهنای باند بر روی یک سرور خارجی ، از رابط سرور استفاده نمی شود. با این حال ، شما باید آن را مشخص کنید ، در غیر این صورت ، با یک خطا مواجه می شوید. (می توانید مسیرهای داخلی را در FortiGate آزمایش کنید <- به همین دلیل است که باید رابط کاربری و سرور را تنظیم کنید. با این حال ، من نمی دانم که آیا این آزمایشات هیچ ارزشی ندارند) برای تست اتصال ISP خود ، باید یک سرور عمومی iperf ، به عنوان مثال ، در اینجا: https://iperf.cc/. اجرای FortiGate از iperf نام میزبان را نمی پذیرد ، بلکه فقط آدرس های IP را می پذیرد.

Test، Test، Test

اجرای اصلی به این شکل است. با استفاده از پورت 5200 (در مثال من) و آزمایش در هر دو جهت:

تشخیص قاچاق مشتری-intf wan1 تشخیص سرقت کننده سرور-intf wan1 تشخیص ترافیک بندر 5200 trafficest run -c 213.209.106.95 را تشخیص دهید diagniffictest run -R -c 213.209.106.95

یعنی:

fg2 # تشخیص قاچاق مشتری-بین آنها client-intf: wan1 fg2 # diagnostific server-intf wan1 server-intf: wan1 fg2 # تشخیص قاچاق پورت 5200 بندر: 5200 fg2 # تشخیص قاچاق ترین نمایش server-intf: wan1 client-intf: wan1 بندر: 5200 پروتو: TCP fg2 # تشخیص قاچاق ترین اجرا -c 213.209.106.95 اتصال به میزبان 213.209.106.95 ، پورت 5200 [ 8] محلی 194.247.4.10 پورت 1489 متصل به 213.209.106.95 پورت 5200 [ ID] پهنای باند انتقال فاصله Cwnd [ 8] 0.00-1.03 ثانیه 15.6 مگابایت 127 مگابیت در ثانیه 0 359 کیلوبایت [ 8] 1.03-2.00 ثانیه 16.2 مگابایت 140 مگابیت در ثانیه 0 410 کیلوبایت [ 8] 2.00-3.05 ثانیه 18.8 مگابایت 150 مگابیت در ثانیه 0 385 کیلوبایت [ 8] 3.05-4.01 ثانیه 16.2 مگابایت 143 مگابیت در ثانیه 0 392 کیلوبایت [ 8] 4.01-5.06 ثانیه 18.8 مگابایت 149 مگابیت در ثانیه 0 380 کیلوبایت [ 8] 5.06-6.04 ثانیه 16.2 مگابایت 140 مگابیت در ثانیه 0 389 کیلوبایت [ 8] 6.04-7.04 ثانیه 17.5 مگابایت 146 مگابیت در ثانیه 0 387 کیلوبایت [ 8] 7.04-8.05 ثانیه 16.2 مگابایت 135 مگابیت در ثانیه 0 404 کیلوبایت [ 8] 8.05-9.06 ثانیه 17.5 مگابایت 145 مگابیت در ثانیه 0 386 کیلوبایت [ 8] 9.06-10.06 ثانیه 17.5 مگابایت 148 مگابیت در ثانیه 0 386 کیلوبایت - - - - - - - - - - - - - - - - - - - - - - - - - - - [ ID] پهنای باند انتقال فاصله [ 8] 0.00-10.06 ثانیه 171 مگابایت 142 مگابیت در ثانیه 0 فرستنده [ 8] 0.00-10.06 ثانیه 171 مگابایت 142 مگابیت در ثانیه گیرنده iperf انجام شد iperf3: وقفه - سرور خاتمه یافته است fg2 # تشخیص قاچاق ترین اجرا -R -c 213.209.106.95 اتصال به میزبان 213.209.106.95 ، پورت 5200 حالت معکوس ، میزبان از راه دور 213.209.106.95 در حال ارسال است [ 8] محلی 194.247.4.10 پورت 1491 متصل به 213.209.106.95 پورت 5200 [ ID] پهنای باند انتقال فاصله [ 8] 0.00-1.00 ثانیه 8.02 مگابایت 67.0 مگابیت در ثانیه [ 8] 1.00-2.00 ثانیه 8.13 مگابایت 68.4 مگابیت در ثانیه [ 8] 2.00-3.00 ثانیه 8.27 مگابایت 69.5 مگابیت در ثانیه [ 8] 3.00-4.00 ثانیه 8.19 مگابایت 68.7 مگابیت در ثانیه [ 8] 4.00-5.00 ثانیه 8.51 مگابایت 71.2 مگابیت در ثانیه [ 8] 5.00-6.00 ثانیه 8.46 مگابایت 71.1 مگابیت در ثانیه [ 8] 6.00-7.00 ثانیه 8.08 مگابایت 67.7 مگابیت در ثانیه [ 8] 7.00-8.02 ثانیه 8.32 مگابایت 68.7 مگابیت در ثانیه [ 8] 8.02-9.03 ثانیه 8.32 مگابایت 69.1 مگابیت در ثانیه [ 8] 9.03-10.01 ثانیه 7.96 مگابایت 68.1 مگابیت در ثانیه - - - - - - - - - - - - - - - - - - - - - - - - - - - [ ID] پهنای باند انتقال فاصله [ 8] 0.00-10.01 ثانیه 83.7 مگابایت 70.1 مگابیت در ثانیه 0 فرستنده [ 8] 0.00-10.01 ثانیه 82.4 مگابایت 69.0 مگابیت در ثانیه گیرنده iperf انجام شد iperf3: وقفه - سرور خاتمه یافته است

سایر دستورات مفید عبارتند از:

تشخیص ترافیک ترین نمایش تشخیص trafficest run -v diagnostic trafficest run -h

آنها پیکربندی فعلی را در FortiGate (اولین مورد) و برخی جزئیات بیشتر در مورد خود iperf را نشان می دهند:

server-intf: wan1

client-intf: wan1

بندر: 5200

پروتو: TCP

fg2 # تشخیص قاچاق ترین اجرا -v

iperf 3.0.9

fg2 # تشخیص قاچاق ترین اجرا -h

فرمت -f ، –format [kmgKMG] برای گزارش: Kbits ، Mbits ، KBytes ، MBytes

-i ، – فاصله # ثانیه بین گزارش های پهنای باند دوره ای

-F ، –فایل xmit / recv پرونده مشخص شده را نام ببرید

-A ، – میزان اتصال n / n ، متر تنظیم میل CPU

-V ، – خروجی دقیق تر کبدی

خروجی -J ، –json با فرمت JSON

-d ، – اشکال زدایی خروجی اشکال زدایی را منتشر می کند

-v ، –version اطلاعات نسخه را نشان می دهد و آن را ترک می کند

-ه ، – کمک کنید این پیام را نشان دهید و آن را ترک کنید

-b ، –bandwidth # [KMG][/#] پهنای باند هدف را در بیت / ثانیه (0 برای نامحدود)

(پیش فرض 1 مگابیت در ثانیه برای UDP ، نامحدود برای TCP)

(اسلش های اختیاری و تعداد بسته ها برای حالت ترکیدن)

-t ، – زمان # زمان در ثانیه برای انتقال (به طور پیش فرض 10 ثانیه)

-n ، –bytes # [KMG] تعداد بایت برای انتقال (به جای -t)

-k ، –blockcount # [KMG] تعداد بلوک (بسته) برای انتقال (به جای -t یا -n)

-l ، –len # [KMG] طول بافر برای خواندن یا نوشتن

(پیش فرض 128 کیلوبایت برای TCP ، 8 کیلوبایت برای UDP)

-P ، – تعداد موازی # تعداد جریانهای موازی مشتری برای اجرا

-R ، – انجام معکوس در حالت معکوس (سرور می فرستد ، مشتری دریافت می کند)

-w، –window # [KMG] اندازه پنجره TCP (اندازه بافر سوکت)

-C ، –linux-congestion

-M ، –set-mss # تنظیم حداکثر اندازه قطعه TCP (MTU – 40 بایت)

-N ، –nodelay TCP را بدون تأخیر تنظیم کرده و الگوریتم Nagle را غیرفعال می کند

-4 ، –version4 فقط از IPv4 استفاده می کند

-6 ، –version6 فقط از IPv6 استفاده می کند

-S ، –tos N "نوع سرویس" IP را تنظیم می کند

-L ، –flowlabel N برچسب جریان IPv6 را تنظیم کنید (فقط در Linux پشتیبانی می شود)

-Z ، –zerocopy از روش "کپی صفر" برای ارسال داده استفاده می کند

-O ، – نیت N ثانیه اول را حذف کنید

-T ، –title str پیشوند هر خط خروجی با این رشته

– خروجی گرفتن از سرور – گرفتن نتیجه از سرور

[KMG] گزینه هایی را نشان می دهد که از پسوند K / M / G برای کیلو ، مگا یا گیگا پشتیبانی می کنند

Caveats ، Caveats ، Caveats

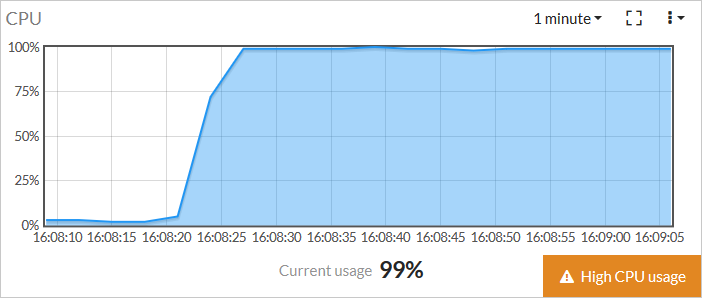

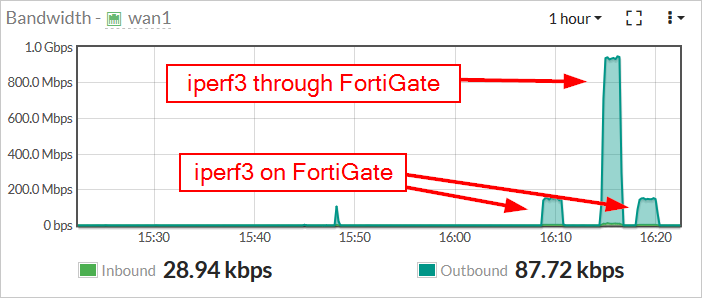

متأسفانه ، در اینجا برخی از موارد مهم (عمده!) وجود دارد: اول ، اجرای iperf در FortiGate به شدت به پردازنده مربوط می شود. FG-90D من با سرعت 1 گیگابیت بر ثانیه به اینترنت دسترسی دارد. اجرای iperf3 در Forti تنها حدود 150 مگابیت بر ثانیه را نشان می دهد (نگاه کنید به بالا) ، در حالی که استفاده از پردازنده بلافاصله به 100٪ رسید. Ouch:

با آزمایش سرعت ISP من * از طریق * FortiGate از سیستم لینوکس پشت آن ، iperf3 حدود 900 مگابیت بر ثانیه را نشان داد ، در حالی که استفاده از پردازنده در Forti حدود 3 -5٪ در زیر ویجت پهنای باند Forti در طول آزمایشات من آورده شده است:

مطمئناً این رفتار در سایر سخت افزارهای FortiGates متفاوت است. انصافاً بگویم ، FG-90D من جدیدترین و بزرگترین مدل نیست. من ویژگی قاچاق را روی FG-501E با FortiOS v6.2.5 آزمایش کرده ام که قادر به دریافت 900 مگابیت بر ثانیه بود در حالی که فقط یک هسته از هر هشت هسته تقریباً 25٪ بود.

اخطار دوم: این با IPv6 کار نمی کند ، اما فقط با IP قدیمی است. : ([

fg2 # diagniffictest run -c 2a02: 2028: ff00 :: f9: 2 iperf3: خطا - اتصال به سرور امکان پذیر نیست: آرگومان نامعتبر است iperf3: وقفه - سرور خاتمه یافته است fg2 # تشخیص قاچاق ترین اجرا -6 -c 2a02: 2028: ff00 :: f9: 2 iperf3: خطا - اتصال به سرور امکان پذیر نیست: iperf3: وقفه - سرور خاتمه یافته است

نتیجه گیری

اوه ، سخت است. از لحاظ تئوری ، این یک ویژگی پنهان جالب است. اگر پیگیر میزان استفاده از پردازنده خود هستید ، احتمالاً می توانید از آن برای گرفتن نتایج واقعی استفاده کنید. به خصوص در پیوندهایی با پهنای باند کوچک.

با این حال ، اگر واقعاً می خواهید اتصال ISP بزرگ خود را آزمایش کنید ، نباید به آن اعتماد کنید. یا اینکه بگوییم متفاوت: اگر با iperf در Forti به نتایج مورد انتظار می رسید ، حال شما خوب است. اگر نه ، نمی دانید چرا. ؛ (

PS: تولدت مبارک نیکولای!

عکس هارلی دیویدسون در Unsplash.