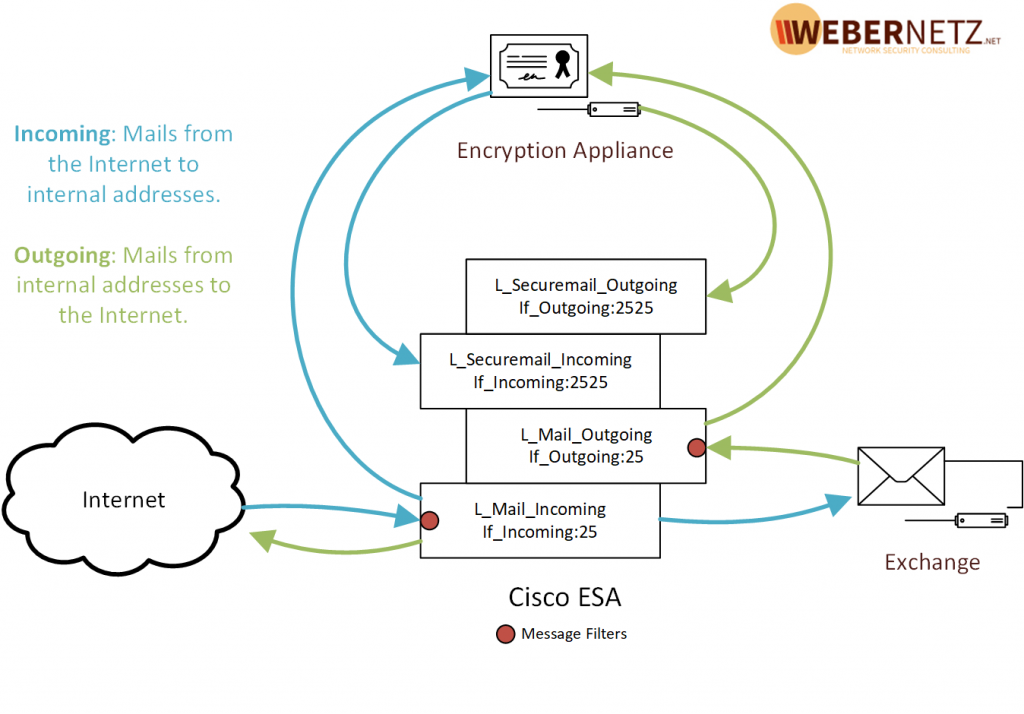

Cisco Email Security Appliance (ESA) بخاطر ویژگی های بسیار خوب ضد هرزنامه خود مشهور است. اما کاملاً فاقد پیاده سازی قابل استفاده برای رمزگذاری نامه با S/MIME یا OpenPGP است. یعنی: ما از وسایل دیگر برای آن مانند Zertificon ، SEPPmail یا totemo استفاده می کنیم.

با این حال ، Cisco ESA هنوز MTA اصلی برای نامه های ورودی و خروجی باقی می ماند ، بنابراین نامه ها باید به دستگاه رمزگذاری هدایت شوند. انتخابی شما برای امضا/رمزگذاری (خروجی) یا تأیید/رمزگشایی (دریافتی) نامه ها. چنین مسیریابی های نامه ای باید با فیلترهای پیام CLI انجام شود ، نه فیلترهای محتوا. در اینجا می رویم:

چرا فیلتر پیام؟

فیلترهای پیام قبل از مدیر امنیت ایمیل با تمام اجزای آن مانند Anti-Spam ، Anti-Virus ، AMP و غیره پردازش می شوند. استفاده از فیلترهای پیام در اینجا به این فرصت را می دهد که جریان نامه را حتی قبل از شروع ضربات ضد هرزنامه در تغییر دهد. این امر منجر به طراحی جریان نامه خوب می شود زیرا بررسی نامه های رمزگذاری شده برای هرزنامه ها مسخره است. ؛) به همین دلیل است که شما نباید از فیلترهای محتوا که پس از آن موارد Anti-xyz اجرا می شوند برای این سناریوها استفاده کنید. هدف من این بود که نامه های دستگاه رمزگذاری را بدون ابهام دریافت کنم. من می خواستم سیاست های فایروال متفاوتی بین وسایلی که دقیقاً در طول مسیر با جلسات SMTP مطابقت دارند ، داشته باشم. شما می توانید از رابط های IP (19659007) اختصاصی خود (یعنی: آدرس های لایه 3 در درگاه های اترنت) ،

پیکربندی Cisco ESA

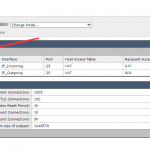

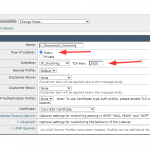

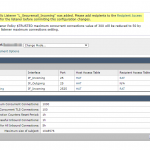

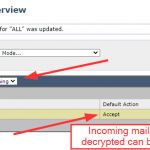

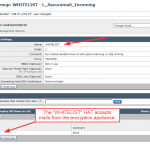

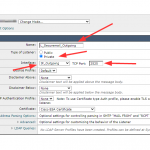

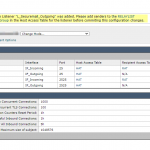

بنابراین به اینجا می رویم: 1) شنونده جدید " L_Securemail_Incoming " از نوع عمومی در آدرس IP If_Incoming اما با پورت گوش دادن 2525. عملکرد پیش فرض RAT "پذیرش" است (از آنجا که فقط نامه های قبلاً پذیرفته شده را دریافت می کند) و HAT WHITELIST دارای یک فرستنده واحد از آدرس IP دستگاه رمزگذاری است. تشخیص اسپم و محافظت از ویروس فعال است زیرا این اولین نقطه ای است که ESA نامه را در متن ساده مشاهده می کند.

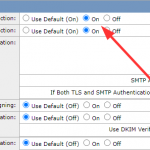

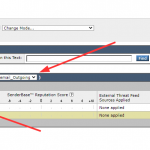

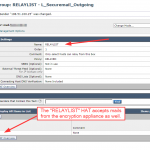

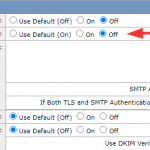

2) شنونده جدید " L_Securemail_Outcoming " از نوع خصوصی در آدرس IP If_Outcoming اما با دوباره پورت TCP 2525. این بار ، HAT RELAYLIST دوباره یک فرستنده با آدرس IP دستگاه رمزگذاری دریافت می کند. تشخیص اسپم و محافظت از ویروس خاموش است (!) زیرا این شنونده نامه های قبلاً بررسی شده (در وهله اول) را دریافت می کند در حالی که احتمالاً رمزگذاری شده است.

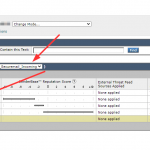

3) فیلتر پیام برای نامه های دریافتی . در واقع ، من از سه فیلتر پیام مجزا برای آن با شرایط مختلف استفاده می کنم. همه نامه را از طریق رابط If_Incoming به دستگاه رمزگذاری ارسال می کنند ، ورودی ورود را اضافه می کنند و همه بررسی ها را رد می کنند:

EncryptionAppliance-decrypt-filename-20210803: if (recv-listener == "L_Mail_Icoming") AND (پیوست -filename == "(؟ i) \. (asc | pgp | gpg | p7 (c | m | s) {0،1}) $") {

alt-mailhost ("[198.51.100.25]") ؛

alt-src-host ("If_Incoming")؛

log-entry ("Forwarded to securemail به دلیل فیلتر پیام EncryptionAppliance-decrypt-filename")؛

skip-spamcheck ()؛

skip-marketingcheck ()؛

skip-socialcheck ()؛

skip-bulkcheck ()؛

skip-viruscheck ()؛

skip-ampcheck ()؛

skip-outbreakcheck ()؛

رد کردن فیلترها ()؛

}

EncryptionAppliance-decrypt-body-20210803: if (recv-listener == "L_Mail_Incoming") AND ((body-contains ("[[-][-][-][-][-] BEGIN PGP"، 1)) OR ((body-حاوی ("[-][-][-][-][-] BEGIN = 20PGP "، 1)) OR ((بدن شامل (" LS0tLS1CRUdJTiBQR1Ag "، 1)) OR

((بدن شامل ("LS0tQkVHSU4gUEdQI" ، 1)) OR ((بدن شامل ("LS0tLUJFR0lOIFBHUC" ، 1)) OR (بدن شامل ("\*PGP" ، 1))))))))))))))

alt-mailhost ("[198.51.100.25]") ؛

alt-src-host ("If_Incoming")؛

log-entry ("Forwarded to securemail به دلیل فیلتر پیام EncryptionAppliance-decrypt-body")؛

skip-spamcheck ()؛

skip-marketingcheck ()؛

skip-socialcheck ()؛

skip-bulkcheck ()؛

skip-viruscheck ()؛

skip-ampcheck ()؛

skip-outbreakcheck ()؛

رد کردن فیلترها ()؛

}

EncryptionAppliance-decrypt-apptype-20210803: if (recv-listener == "L_Mail_Incoming") AND ((encrypted) OR ((attachment-type == "application/pgp-keys") OR ((attachment-type == "برنامه) /pgp-encrypted ") OR ((attachment-type ==" application/pkcs10 ") OR

((attachment-type == "application/pkcs7-signature") OR ((attachment-type == "application/x-pkcs7-signature") OR ((attachment-type == "application/x-pkcs7-mime") ) OR ((attachment-type == "چند بخشی/رمزگذاری شده") OR ((attachment-type == "چند بخشی/امضا شده") OR

(attachment-type == "application/pkcs7-mime"))))))))))))

alt-mailhost ("[198.51.100.25]") ؛

alt-src-host ("If_Incoming")؛

log-entry ("به دلیل فیلتر پیام EncryptionAppliance-decrypt-apptype ارسال شده به securemail")؛

skip-spamcheck ()؛

skip-marketingcheck ()؛

skip-socialcheck ()؛

skip-bulkcheck ()؛

skip-viruscheck ()؛

skip-ampcheck ()؛

skip-outbreakcheck ()؛

رد کردن فیلترها ()؛

}

4) فیلتر پیام برای نامه های خروجی . کمی ساده تر:

EncryptionAppliance-encrypt-out-20210803: if (recv-listener == "L_Mail_Outitting") {

alt-mailhost ("[198.51.100.25]") ؛

alt-src-host ("If_Outitting")؛

log-entry ("Forwarded to securemail به دلیل فیلتر پیام EncryptionAppliance-encrypt-out")؛

}

اگر می خواهید جریان نامه را برای گروه های خاصی از Active Directory محدود کنید ، می توانید از شرایط فیلتر

(mail-from-group == "NameOfTheGroup") استفاده کنید.

یادآوری: به فیلتر پیام را اضافه کنید ، باید از طریق SSH وارد ESA شوید. دستورات CLI به شرح زیر است:

فیلترها 1 (برای وارد کردن Clustermode ، فقط در صورت اجرای یک خوشه) جدید.

برای مشاهده فیلترهای پیام ، تایپ کنید

LIST یا

DETAIL ، و سپس تعداد فیلترها. و فراموش نکنید که

در پایان متعهد شوید.

همین. ؛) نامه مبارک جاری است. برکت خدا!

عکس توسط Maksym Tymchyk در Unsplash.