روز دیگر من در جستجوی یک پرونده ردیابی با ترکیب پروتکل مناسب بودم که بتواند برای معرفی چند همکار به Wireshark استفاده شود. این باعث شد که من به یوهانس وبر و Ultimate PCAP او بیایم.

برای اینکه اولین برداشت را از یک فایل ردیابی داشته باشم ، از سلسله مراتب پروتکل Wireshark استفاده کردم – و پسر ، این پروتکل های زیادی است. این دقیقاً همان چیزی نبود که دنبال آن می گشتم: این پرونده ردیابی منفرد از سال 2014 تا 2020 قطعه هایی با پروتکل های بی شمار و شبکه های IP را نگه می دارد. متأسفانه ، چیزی شبیه ترکیب پروتکل موجود در یک پروژه تجزیه و تحلیل شبکه نیست.

با این وجود ، پرونده ردیابی به عنوان یک کاربر طولانی مدت Wireshark مورد توجه من قرار گرفت. بعد از تقریباً 20 سال تجزیه و تحلیل شبکه ، من مجموعه ای از ردیابی های خودم را با چند قاب عجیب داشتم. با کمال تعجب ، چند پروتکل را ضبط کرده ام که هنوز بخشی از Ultimate PCAP نیستند.

بنابراین در اینجا سهم کمی از من در این مجموعه است:

RARP – پروتکل حل معکوس آدرس

امروز ما استفاده می کنیم DHCP برای تعیین آدرس IP پویا. سرورهای رله DHCP تعداد سرورهای DHCP را به حداقل می رساند. ممکن است بخاطر داشته باشید که DHCP بهبودی در پروتکل BOOTP است که شماره پورت UDP را با آن به اشتراک می گذارد.

واقعیت جالب: در گذشته ، Wireshark از فیلتر نمایشگر bootp برای شناسایی BOOTP یا بسته های DHCP. Wireshark 3.0 فیلتر نمایشگر جدید dhcp را معرفی کرد و فیلتر bootp را منسوخ کرد.

RARP ، حتی قدیمی تر از BOOTP ، یک پروتکل لایه 2 است که ساختار داده های آن را با پروتکل معروف ARP به اشتراک می گذارد. یک میزبان می تواند آدرس IP خود را درخواست کند (یا می تواند). BOOTP ، با استفاده از IP ، همچنین جزئیات بیشتری مانند آدرس IP برای درگاه پیش فرض را ارائه می دهد. در غیر این صورت ، تقریباً شبیه فریم ARP است (ممکن است به یاد داشته باشید که ARP از نوع Ether 0x0806 استفاده می کند).

شناسه فروشنده پیشنهاد می کند که این فریم توسط چاپگر شبکه منتقل شده است. من اغلب سرگرم کننده ترین فریم های چاپگرهای شبکه را پیدا می کردم. این اگر شما به آن نوع شوخ طبعی علاقه دارید…

ARP با هدر SNAP

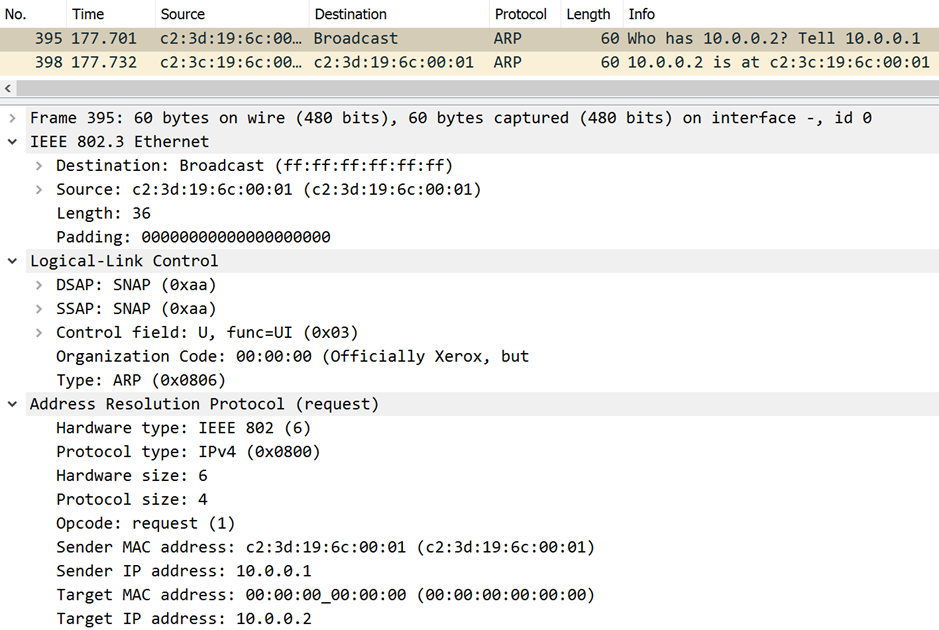

یکی دیگر از موارد عجیب در مجموعه من یک بسته ARP است که از یک هدر SNAP استفاده می کند:

لطفا توجه داشته باشید Wireshark فقط پروتکل ARP را در لیست بسته ها نشان می دهد. معمولاً آدرس MAC منبع با نوع Ether 0x0806 دنبال می شود ، همانطور که فریم RARP با نوع Ether 0x8035 مشخص می شود.

هدر اترنت از سه قسمت تشکیل شده است:

- آدرس MAC مقصد

- آدرس MAC منبع

- نوع / طول

قسمت سوم یا یک فیلد نوع یا یک قسمت طول است ، که می تواند کاملا گیج کننده باشد. اگر این مقدار حداقل 0x0600 (یا 1536 دهدهی) باشد ، این دو بایت نوع Ethert را در خود دارند. (مراجعه کنید به شماره های IEEE 802) توجه کنید که Wireshark چگونه مقدار RARP 0x8035 را به صورت "Type" رمزگشایی می کند.

مقدار 0x05ff (1535 اعشاری) یا کوچکتر نشان می دهد که دو بایت طول فریم را نشان می دهد. این در تصویر قبلی 36 بایت خواهد بود.

در اینجا یک قسمت از نوع / طول تعجب آور است: طی دهه های گذشته تعداد باورنکردنی پروتکل های شبکه اختراع شده است. بخش عمده ای از آنها توسط پروتکل های جدیدتر و کارآمد فراموش و یا جایگزین شدند. یک فیلد دو بایت فقط 65،536 پروتکل مختلف شبکه را پشتیبانی می کند. سرهای هوشمند پشت اترنت 1536 نفر از آنها را فدای انعطاف پذیری زیاد کردند. اگر قسمت نوع / طول کوچکتر از 0x0600 باشد ، طول فریم در نظر گرفته می شود و به دنبال آن یک سرآیند دیگر ، LLC (کنترل پیوند منطقی). در این ساختار داده ای بسیار بزرگتر ، می توان تعداد بسیار بیشتری از پروتکل ها را اجرا کرد.

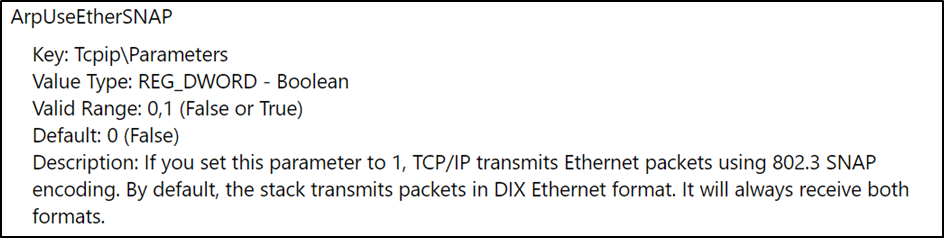

من بچه هایی را که اترنت را اختراع کردند و پروتکلی را ساختند که 40 سال در یک صنعت سریع حرکت می کند تحسین می کنم. بیشتر برای پروتکل های ساده L2 مانند STP یا DTP استفاده می شود. ARP معمولاً توسط Ethertype مشخص می شود ، اگرچه پروتكل L2 است. بدیهی است که هنوز چند دستگاه از ARP نسبت به LLC پشتیبانی می کنند. مایکروسافت مقاله ای درباره عملکرد داخلی پیاده سازی TCP / IP ویندوز XP منتشر کرده است. در اینجا یک عکس از صفحه وب است:

اگر به پرونده ردیابی خوب نگاه کنید ، متوجه می شوید که فریم های ARP در اینجا از سیستم ویندوز نیستند. (نکته: از همان آدرس MAC برای CDP استفاده می شود. همچنین ، درخواست های پژواک ICMP ("پینگ") محموله ای را نشان می دهد که به دستگاه سیسکو اشاره دارد.)

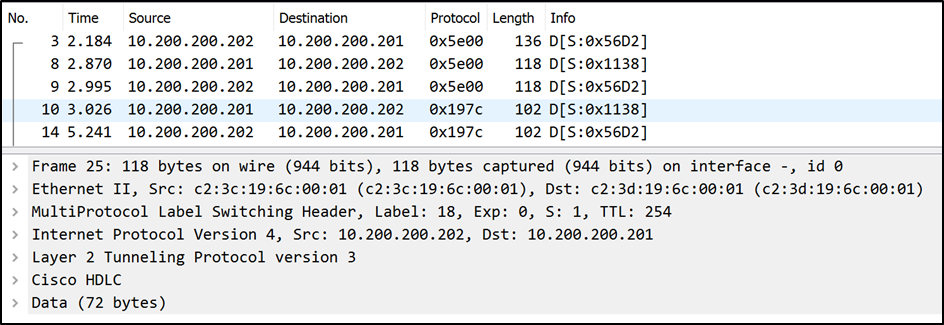

Cisco از ARP با کپسوله سازی SNAP پشتیبانی می کند. در اینجا یکی از صفحات وب سایت سیسکو یکی از این صفحات است: file: A L2 VPN tunnel:

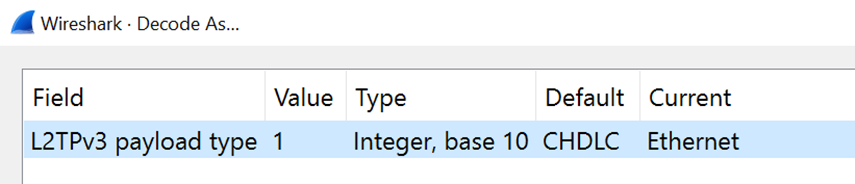

این تونل نتیجه اتصال VPLS است که در آزمایشگاه روتر خود پیکربندی کرده بودم. VPLS یک فناوری است که می تواند یک پیوند اترنت بین دو سایت ایجاد کند. هنگامی که به Wireshark برای رمزگشایی بخش داده به عنوان اترنت دستور می دهیم ، پشته کامل پروتکل آشکار خواهد شد: در آخرین قسمت رمزگشایی پروتکل در جایی که می گوید "Data (72 بایت)" کلیک راست کرده و Decode As…

را انتخاب کنید ]

را انتخاب کنید ]

اکنون پروتکل را به اترنت تغییر دهید ، OK را کلیک کنید و ببینید چه اتفاقی برای رمزگشایی پروتکل می افتد:

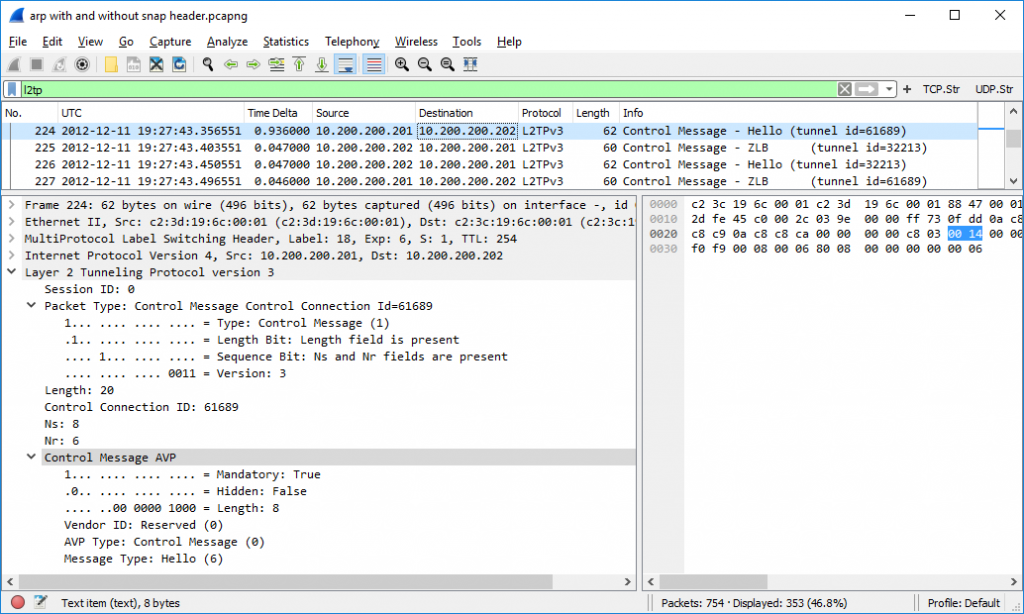

پروتکل L2TP خود دارای پیام های کنترلی نیز می باشد:

] برای فیلتر کردن این بسته های HDLC ، باید از "chdlc" استفاده کنید ، زیرا این Cisco HDLC (cHDLC) است که در اینجا استفاده می شود.

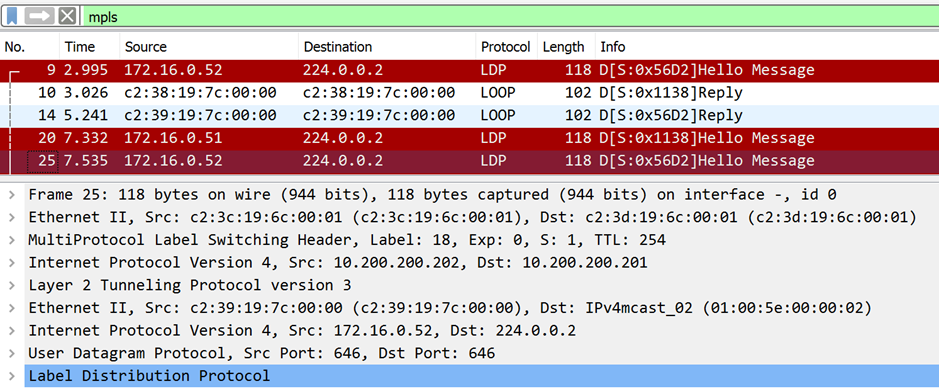

MPLS & LDP

MPLS مخفف Multiprotocol Label Switching ، فناوری طراحی شده برای ارائه دهندگان خدمات اینترنت و شبکه های سازمانی با اندازه مشابه. روز دیگر من یک توضیح عالی درباره MPLS در یک جمله برداشتم: مانند برچسب VLAN که اجازه می دهد چندین شبکه مجازی در یک شبکه محلی داشته باشد ، برچسب MPLS نیز امکان WAN های مجازی متعدد را در یک شبکه گسترده فراهم می کند.

همانطور که در تصویر بالا ، در صورت ارسال بسته از طریق MPLS ، روتر یک هدر کوچک بین اترنت و IP هدر قرار می دهد. گره دریافت کننده بر اساس برچسبی که در داخل سرصفحه MPLS یافت می شود ، یک تصمیم باز ارسال می کند. جستجوی برچسب بسیار سریعتر از جستجوی جدول مسیریابی است.

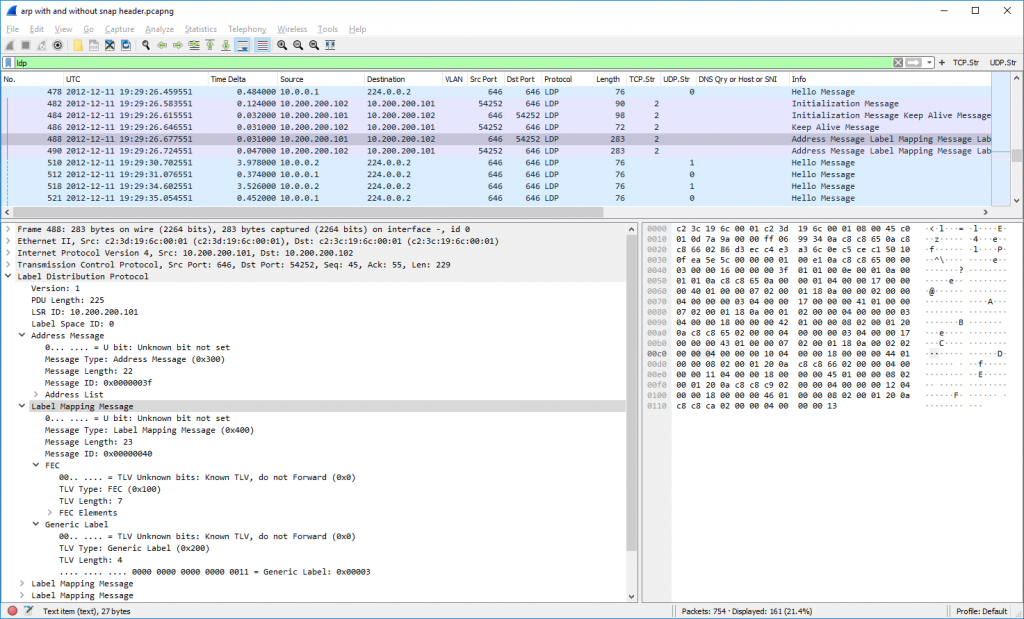

LDP مخفف Label Distribution Protocol است. ممکن است حدس بزنید که این مورد بین روترهای مجهز به MPLS استفاده می شود تا نحوه راه اندازی بسته های مشخص شده با برچسب را به انتهای راه دور اطلاع دهد. علاوه بر بسته های "سلام" ، مقداردهی اولیه ، زنده نگه داشتن و به ویژه بسته های "Label Mapping Message" وجود دارد. LDP روی پورت UDP 646 (کشف) و TCP پورت 646 (جلسه) اجرا می شود. مثل همیشه ، شما می توانید از "ldp" به عنوان فیلتر نمایشگر استفاده کنید که فقط بسته های LDP را نشان می دهد. در صورتی که به کل جلسه TCP علاقه مند هستید ، باید از "tcp.port eq 646" یا موارد مشابه استفاده کنید. تصویر زیر فقط بسته های LDP بدون سربار TCP را نشان می دهد:

از آن لذت ببرید.

عکس Justin W در Unsplash.